Was sind die größten Risiken beim Einsatz von Industrie-Routern?

- Admin

- 5. März

- 12 Min. Lesezeit

Inhaltsverzeichnis

Einleitung: Warum industrielle Router zu kritischen Sicherheitsknoten werden

Die 5 größten Sicherheitsrisiken beim Einsatz industrieller Router

Wie IIoT-Geräte Cybersecurity-Compliance-Anforderungen erfüllen können

Wesentliche Auswirkungen von EN 18031 auf industrielle Router

Sicherheitsfähigkeiten, auf die Unternehmen bei der Auswahl industrieller Router achten sollten

Einleitung: Warum industrielle Router zu kritischen Sicherheitsknoten werden

Industrielle Router sind keine gewöhnlichen Büronetzwerkgeräte. Sie werden in anspruchsvollen physischen Umgebungen betrieben – mit extremen Temperaturschwankungen, hoher Luftfeuchtigkeit und starken elektromagnetischen Störungen – und tragen gleichzeitig Kernaufgaben wie Produktionssteuerung, Fernwartung und Datenerfassung. Ein erfolgreicher Angriff kann im besten Fall zu Produktionsausfällen führen, im schlimmsten Fall Sicherheitsunfälle oder groß angelegte Datenlecks verursachen.

In den letzten Jahren sind Cyberangriffe auf industrielle Infrastrukturen exponentiell gestiegen. Der Dragos Industrial Cybersecurity Report 2024 stellt fest, dass mehr als 70 % der initialen Eindringwege in OT-Umgebungen Remote-Access-Geräte betreffen, wobei industrielle Router die am häufigsten missbrauchte Gerätekategorie darstellen.

Die Besonderheit industrieller Router zeigt sich in drei Dimensionen:

Widerspruch zwischen Hochverfügbarkeitsanforderungen und Sicherheitsupdates: Produktionslinien können nicht angehalten werden, was das Zeitfenster für Firmware-Upgrades extrem einschränkt. Viele Geräte laufen dauerhaft auf veralteten Firmware-Versionen mit bekannten Schwachstellen.

Konvergenzgrenze zwischen OT und IT: Industrielle Router sind oft gleichzeitig an OT-Systeme wie SCADA und DCS sowie an IT-Systeme wie das unternehmenseigene ERP angebunden und fungieren damit als natürliche Drehscheibe für laterale Penetration. Hat ein Angreifer einmal den Router unter Kontrolle, kann er in beide Richtungen eindringen.

Wachsender regulatorischer Druck: Der EU Cyber Resilience Act (CRA) und die RED-Durchführungsverordnung (einschl. EN 18031) erheben die Sicherheitsanforderungen an industrielle Router auf die Ebene rechtlicher Verbindlichkeit. Nicht konforme Produkte riskieren ein Marktverbot.

Vor diesem Hintergrund rücken Hersteller wie Wavetel IoT, die sich auf industrielle IoT-Endgeräte spezialisiert haben, Sicherheitsfähigkeiten in den Mittelpunkt ihrer Produktentwicklung und bieten Kunden aus den Bereichen Energie, intelligente Fertigung, Sicherheitstechnik und Umweltschutz ganzheitliche IoT-Konnektivitätslösungen, die Zuverlässigkeit und Sicherheit vereinen.

Die 5 größten Sicherheitsrisiken beim Einsatz industrieller Router

2.1 Risiko durch unbefugten Zugriff

Viele industrielle Router werden mit voreingestellten allgemeinen Verwaltungskonten ausgeliefert (z. B. admin/admin), und Techniker vor Ort überspringen aufgrund von Zeitdruck häufig die initiale Sicherheitskonfiguration. Noch gravierender ist, dass einige Geräte vom Hersteller versteckte Spezialkonten aufweisen, die ohne veröffentlichte Dokumentation dauerhaft dem Internet ausgesetzt sind.

Typischer Angriffspfad: Angreifer scannen mithilfe von Shodan/Censys nach industriellen Router-Verwaltungsschnittstellen (HTTP/HTTPS/Telnet/SSH), die im Internet erreichbar sind, und versuchen sich über Standard-Credential-Wörterbücher oder Brute-Force-Angriffe einzuloggen. Nach der Erlangung von Root-Zugriff installieren sie persistente Hintertüren oder greifen direkt auf interne OT-Geräte zu.

Der Vorfall am Wasserwerk in Oldsmar, Florida, im Jahr 2021 wird häufig als Warnung vor dieser Art von Risiko zitiert: Bedienpersonal beobachtete, wie der Natriumhydroxidgehalt im System plötzlich von normal 100 ppm auf einen gefährlichen Wert von 11.000 ppm anstieg und griff manuell ein. Nach einer vier Monate dauernden Untersuchung des FBI stellte sich heraus, dass kein externer Netzwerkeinbruch stattgefunden hatte und die Anomalie wahrscheinlich auf einen internen Bedienfehler zurückzuführen war. Die Untersuchung offenbarte jedoch gleichzeitig schwerwiegende Sicherheitsmängel: Verwendung von Remote-Desktop-Software (TeamViewer) mit extrem schwachen Passwörtern, Betrieb des nicht mehr unterstützten Windows 7 sowie mehrere Mitarbeiter, die sich denselben Remote-Zugangsaccount teilten. Diese Schwachstellen allein stellen reale Angriffsvektoren dar und sind ernst zu nehmen.

Präventionsmaßnahmen: Erzwinge die Änderung des Standardpassworts beim Erstlogin; aktiviere Account-Sperrrichtlinien (z. B. Sperrung nach 5 fehlgeschlagenen Versuchen für 30 Minuten); deaktiviere alle nicht genutzten Verwaltungsports; aktiviere Multi-Faktor-Authentifizierung (MFA) für den Fernverwaltungszugriff.

2.2 Risiko durch unverschlüsselte Datenübertragung

Zahlreiche industrielle Kommunikationsprotokolle (wie Modbus TCP, DNP3, PROFINET) wurden ursprünglich ohne Verschlüsselung entwickelt und übertragen Daten unverschlüsselt über das Netzwerk. Gleichzeitig verwenden einige industrielle Router-Webverwaltungsschnittstellen noch immer HTTP statt HTTPS, und VPN-Tunnel zwischen Geräten können veraltete Verschlüsselungsalgorithmen (wie DES, MD5) einsetzen.

Zentrale Risikoszenarien: Angreifer im gleichen industriellen Ethernet-Segment können durch Man-in-the-Middle-Angriffe (MITM) SPS-Befehle abfangen oder manipulieren; Klartextverwaltungsprotokolle wie Telnet/FTP geben Administratorpasswörter direkt preis; nicht authentifizierte Steuerbefehle können gefälscht werden, sodass Geräte unbeabsichtigte Aktionen ausführen.

Präventionsmaßnahmen: Erzwinge HTTPS (TLS 1.2 und höher) für alle Verwaltungsschnittstellen; deaktiviere Telnet, erlaube nur SSH v2; verwende AES-256-Verschlüsselung für VPN-Tunnel; ersetze SNMPv1/v2 durch SNMPv3 (mit Authentifizierung und Verschlüsselung).

Als Beispiel unterstützen die 5G-Industrierouter der Serien WR575 und WR574 von Wavetel IoT nativ verschiedene verschlüsselte Tunnelprotokolle wie IPsec, OpenVPN, WireGuard, L2TP und GRE sowie eingebautes AES-verschlüsseltes Wi-Fi (WPA2/WPA3), was Klartextübertragungsrisiken am industriellen Standort effektiv beseitigt.

2.3 Risiko durch Firmware-Schwachstellen und fehlende Patches

Industrielle Router haben in der Regel eine Lebensdauer von 10 bis 15 Jahren, während der Sicherheitssupport der Hersteller häufig weniger als 5 Jahre beträgt. Viele Geräte betreiben Firmware-Versionen mit bekannten CVE-Schwachstellen, für die aufgrund von Produktions- oder Supportende keine offiziellen Patches mehr verfügbar sind. Selbst wenn Patches existieren, verzögern Stillstandsbeschränkungen am industriellen Standort die Aktualisierungen erheblich.

Laut ICS-CERT-Statistiken nutzen etwa 40 % aller industriellen Netzwerkangriffe bekannte Schwachstellen aus, für die öffentliche Patches verfügbar, aber nicht installiert wurden – sogenannte „N-Day-Schwachstellen".

Häufige Schwachstellentypen umfassen: Remote Code Execution (RCE) über Webschnittstellen oder Diagnose-Interfaces; Buffer-Overflows in Drittkomponenten wie OpenSSL oder HTTP-Parsing-Bibliotheken; hartcodierte Zugangsdaten durch nicht entfernte Herstellertestkonten; sowie unsichere Boot-Ketten ohne Secure Boot, die das Einschleusen bösartiger Firmware erlauben.

Präventionsmaßnahmen: Führe ein Firmware-Versionsinventar und vergleiche regelmäßig mit der NVD-Datenbank für bekannte CVEs; verlange von Herstellern eine Software Bill of Materials (SBOM) zur proaktiven Identifikation von Drittkomponentenrisiken; erstelle Wartungsfenster-Pläne, um Sicherheitspatches innerhalb angemessener Zeiträume einzuspielen. Wavetel IoT unterstützt Firmware-Fernübertragung und -Upgrades über mehrere Kanäle wie RMS (Remote Management System), TR069 und SMS, ohne den Kernbetrieb zu unterbrechen.

2.4 Risiko durch laterale Penetration im OT-Netzwerk

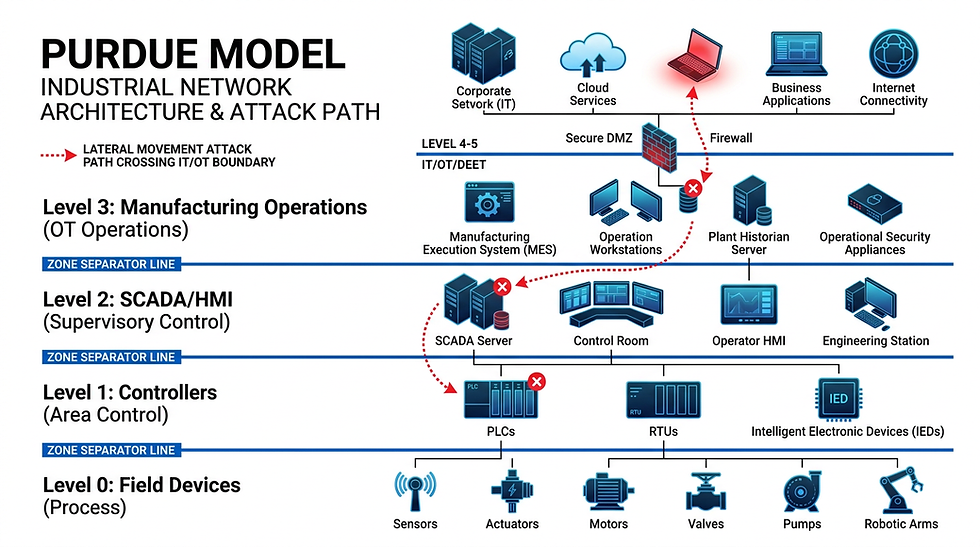

In vielen Industrieanlagen fehlt eine effektive Segmentierung zwischen IT- und OT-Netzwerken. Industrielle Router verarbeiten sowohl Unternehmensnetzwerkverkehr als auch Verbindungen zu Steuergeräten wie SPS und HMI. Sobald ein Router kompromittiert wird, kann er als Drehscheibe für freie laterale Bewegung im OT-Netzwerk genutzt werden.

Das Purdue-Modell schreibt eine hierarchische Segmentierung industrieller Netzwerke vor, doch in der Praxis wurde die Netzwerkarchitektur vieler Unternehmen durch Cloud- und Flat-Network-Umstrukturierungen aufgebrochen – Level 0–2 Steuernetze und Level 3–5 Unternehmensnetzwerke kommunizieren direkt miteinander, ohne kritische Sicherheitsgrenzen.

Der Industroyer2-Angriff auf das ukrainische Stromnetz 2022 verdeutlichte die zerstörerische Kraft dieses Risikos eindrücklich: Angreifer drangen über einen IT-Grenzrouter in das OT-Netzwerk ein und erreichten schließlich Schutzrelais in Umspannwerken, was zu flächendeckenden Stromausfällen führte.

Präventionsmaßnahmen: Erzwinge die obligatorische Segmentierung von OT-Netzwerken gemäß dem IEC 62443 Zone-and-Conduit-Modell; konfiguriere strenge Access Control Lists (ACLs) auf industriellen Routern, um direkte Kommunikation zwischen OT-Subnetzen und Unternehmensnetzwerken zu unterbinden; setze industrielle Firewalls für Deep Packet Inspection des zonenübergreifenden Datenverkehrs ein. Wavetel IoT Router unterstützen VLAN-Isolierung und integrierte Firewalls mit nativer Kompatibilität zu industriellen Protokollen wie Modbus und MQTT und können in Verbindung mit industriellen Switches und PoE-Switches eine mehrschichtige industrielle Netzwerksicherheitsarchitektur aufbauen.

2.5 Risiko durch Compliance- und Regulierungsversagen (einschl. EN 18031)

Ab 2024 hat die EU-Durchführungsverordnung zur Funkanlagenrichtlinie (RED) verbindliche Cybersecurity-Anforderungen eingeführt, deren zentraler technischer Standard EN 18031 ist. Das bedeutet: Alle vernetzten industriellen Router, die ab dem 1. August 2025 auf dem EU-Markt verkauft werden, müssen die in EN 18031 festgelegten Sicherheitsfunktionsanforderungen erfüllen, andernfalls droht ein Marktverbot.

Gleichzeitig stellen Standards wie IEC 62443 (Sicherheit für industrielle Automatisierungs- und Steuerungssysteme) und NIST SP 800-82 (Leitfaden für Industrial Control Systems Security) klare Anforderungen an industrielle Router.

Wesentliche Folgen der Nichteinhaltung: Entzug der CE-Zertifizierung und Marktausschluss aus der EU; Geldbußen von bis zu 2,5 % des weltweiten Jahresumsatzes gemäß CRA-Verordnung; erhöhte rechtliche Haftung und Schadensersatzpflichten nach Sicherheitsvorfällen; sowie Reputationsschäden, die das Kundenvertrauen und die Vertragsverlängerungen beeinträchtigen.

Wie IIoT-Geräte Cybersecurity-Compliance-Anforderungen erfüllen können

Die Erfüllung industrieller Cybersecurity-Compliance-Anforderungen ist kein einmaliger Akt, sondern erfordert den Aufbau eines ganzheitlichen Sicherheitssystems – von der Produktentwicklung über die Einsatzkonfiguration und den Betrieb bis hin zur Stilllegung.

3.1 Sicherheitsarchitekturdesign (Secure by Design)

Das Prinzip „Secure by Design" fordert, dass Sicherheitsfunktionen bereits in der Produktdesignphase integriert werden, statt nachträglich hinzuzufügen. Dies stimmt eng mit dem Kernkonzept von EN 18031 überein, das verlangt, dass Gerätehersteller Cybersecurity auf Architekturebene sicherstellen.

Wichtige Designanforderungen umfassen: Minimale Angriffsfläche durch standardmäßige Deaktivierung aller nicht notwendigen Ports und Dienste (z. B. Telnet, FTP, SNMP v1/v2); Secure Boot durch digitale Signaturprüfung der Firmware-Integrität zum Schutz vor bösartiger Firmware-Injektion; Hardware Root of Trust durch Verwendung von TPM oder Sicherheitselementen zur Schlüsselspeicherung; sowie Netzwerksegmentierungsfähigkeiten basierend auf IEC 62443-3-3 mit integrierter Firewall zur erzwungenen OT/IT-Zonenisolierung.

Die Produktphilosophie von Wavetel IoT folgt diesem Ansatz. Die Router vereinen Multi-Protokoll-Kommunikation, Edge-Computing und militärische Sicherheitsfähigkeiten, mit Breittemperaturdesign (-30 °C bis 70 °C) auf Hardwareebene und integrierten Firewalls, VPN und Verschlüsselungsmechanismen auf Softwareebene, um Sicherheitsrisiken im Industrieeinsatz auf Architekturebene zu minimieren.

3.2 Rollenbasierte Zugriffskontrolle (RBAC)

Zugriffskontrolle ist die erste Verteidigungslinie industrieller Router-Sicherheit. EN 18031 verlangt ausdrücklich, dass Geräte Mehrbenutzer- und Mehrberechtigungs-Zugriffskontrollmechanismen unterstützen, um unbefugten Zugriff und Missbrauch von Privilegien zu verhindern.

In der Praxis werden vier typische Rollen empfohlen: Superadministrator mit vollständiger Systemkonfigurationsberechtigung (möglichst selten vergeben); Netzwerkadministrator für Routing/Firewall/VPN-Konfiguration ohne Benutzerverwaltungsrechte; Sicherheitsauditor mit nur-lesenden Protokollzugangsrechten ohne Konfigurationsrechte; Nur-Lese-Benutzer für Vor-Ort-Techniker, die vorübergehend den Gerätestatus einsehen müssen.

Weitere Implementierungsaspekte: Erzwinge die Änderung des Standardpassworts beim Erstlogin (EN 18031-Pflichtanforderung); konfiguriere Passwort-Komplexitätsrichtlinien und Account-Sperrregeln; aktiviere MFA für Fernverwaltungszugriffe; integriere LDAP/RADIUS für zentrales Identitätsmanagement. Wavetel IoT Router unterstützen Wi-Fi-Whitelist/Blacklist-Zugriffskontrolle mit feingranulierter Rechtekonfiguration über mehrere Verwaltungskanäle wie Web-GUI und SSH.

3.3 Verschlüsselte Fernverwaltungsmechanismen

Fernverwaltung ist einer der am häufigsten ausgenutzten Angriffsvektoren bei industriellen Routern. Sämtlicher Verwaltungsverkehr muss stark verschlüsselt sein, und Klartextprotokolle müssen vollständig deaktiviert werden. Konkrete Anforderungen: Web-Verwaltungsschnittstelle erzwingt HTTPS (TLS 1.2+), HTTP deaktiviert; Kommandozeilenverwaltung erlaubt nur SSH v2, Telnet deaktiviert; Remote-VPN-Zugang über IPsec IKEv2 oder OpenVPN (AES-256, SHA-256); Netzwerkgeräte-Verwaltungsprotokoll auf SNMPv3 aufgewertet (mit Authentifizierung und Verschlüsselung), SNMPv1/v2 deaktiviert; Gerätezertifikatverwaltung unterstützt X.509-Zertifikate mit integrierter PKI oder Unternehmens-CA-Anbindung.

Alle Wavetel IoT Router unterstützen nativ IPsec, L2TP, OpenVPN, GRE und WireGuard und decken damit die gängigen industriellen VPN-Einsatzszenarien ab. Zudem werden mehrere sichere Verwaltungskanäle wie Web-GUI, SSH, SNMP, TR069, SMS und RMS unterstützt, was flexible Optionen für das zentrale Sicherheitsmanagement verteilter Industriestandorte bietet.

3.4 Kontinuierliche Überwachung und Log-Prüfung

Die Erkennung von Sicherheitsvorfällen setzt vollständige Sichtbarkeit voraus. Sowohl EN 18031 als auch IEC 62443 verlangen, dass Industriegeräte über Log-Erzeugungskapazitäten und Sicherheitsereignis-Meldefähigkeiten verfügen, um die zentralisierte Überwachung durch Security Operation Centers (SOC) zu unterstützen.

Log- und Überwachungsanforderungen umfassen: Umfassende Protokollierung (Login-Ereignisse, Konfigurationsänderungen, Systemfehler, Netzwerkverbindungsanomalien); manipulationssichere Logs (Unterstützung von Log-Signierung oder Versand an externe Syslog/SIEM-Server); Echtzeit-Alarme für Hochrisiko-Ereignisse wie Brute-Force-Angriffe, anomalen Datenverkehr und Konfigurationsänderungen; Standardschnittstellen wie Syslog (RFC 5424), SNMP Trap und REST API für SIEM-Integration; sowie Datenverkehr-Sichtbarkeit über NetFlow/IPFIX oder integrierte Deep Packet Inspection (DPI).

Das RMS-Remote-Management-System von Wavetel IoT unterstützt zentralisierte Überwachung und Alarmierung des Router-Status und kann über SNMP und TR069 nahtlos in bestehende Netzwerkverwaltungsplattformen integriert werden, um eine visualisierte Betriebsführung industrieller Router über den gesamten Lebenszyklus zu ermöglichen.

3.5 Sicherheitsmanagement über den Lebenszyklus

Die Sicherheit eines Geräts muss seinen gesamten Nutzungszeitraum umfassen. EN 18031 widmet besondere Aufmerksamkeit dem sicheren Update-Mechanismus und der Lebenszyklusende-Behandlung von Geräten. Von Herstellern wird verlangt, einen sicheren Firmware-Update-Mechanismus (mit digitaler Signaturprüfung und Rollback-Schutz), eine offene Schwachstellenoffenlegungsrichtlinie (VDP), eine SBOM, eine Migrationsbenachrichtigung mindestens 12 Monate vor dem End-of-Service sowie eine Werksreset-Fähigkeit zur vollständigen Löschung sensibler Konfigurationen und Schlüssel vor der Geräteentsorgung bereitzustellen.

Wavetel IoT, als innovatives Unternehmen mit Fokus auf IIoT-Endgeräte, kooperiert eng mit globalen Technologie- und Branchenpartnern, verfolgt kontinuierlich CVE-Schwachstellenentwicklungen und iteriert Firmware-Sicherheitsversionen, um Kunden aus den Bereichen Energie, intelligente Fertigung, Sicherheitstechnik und Umweltschutz nachhaltige Sicherheitsgarantien zu bieten.

Wesentliche Auswirkungen von EN 18031 auf industrielle Router

EN 18031 (vollständige Bezeichnung: ETSI EN 18031) ist der harmonisierte Standard, der die Cybersecurity-Anforderungen gemäß Artikel 3.3 der EU-Funkanlagenrichtlinie (RED) unterstützt, und umfasst Sicherheits-Baseline-Anforderungen für mit dem Internet verbundene Funkgeräte einschließlich industrieller Router. Der Standard ist in drei Teile gegliedert; für industrielle Router am direktesten relevant sind EN 18031-1 (allgemeine Internetzugangsgeräte) und EN 18031-3 (Geräte, die personenbezogene Daten verarbeiten).

Sechs zentrale Anforderungen:

Zugangskontrolle (§6.1): Verbietet standardmäßige allgemeine Passwörter und verlangt die Änderung der Zugangsdaten bei der Erstnutzung, um zu verhindern, dass Geräte mit niedrigschwelligem Zugang dem Netzwerk ausgesetzt werden.

Datensicherheit (§6.2): Übertragene Daten müssen verschlüsselt sein, TLS muss für Verwaltungsschnittstellen erzwungen werden, um Datenschutz und -integrität zu gewährleisten.

Sicherheitsupdates (§6.3): Geräte müssen signierte Sicherheits-Update-Mechanismen unterstützen und Nutzer über verfügbare Updates informieren, um eine langfristige Nicht-Behebung von Schwachstellen zu verhindern.

Minimale Funktionalität (§6.4): Nicht notwendige Dienste sind standardmäßig deaktiviert, Benutzer können Sicherheitsparameter konfigurieren, um unnötige Angriffsflächen zu reduzieren.

Verwaltung von Sicherheitsparametern (§6.5): Verschlüsselte Schlüsselspeicherung, Unterstützung eines sicheren Werksresets zum Schutz vor Lecks sensibler Informationen.

Schwachstellenmanagement (§6.6): Ein koordiniertes Schwachstellenoffenlegungsverfahren (CVD Policy) muss eingerichtet werden, das Sicherheitsforschern klare Meldekanäle bietet.

Compliance-Zeitplan: EU-Verordnung 2022/30 wurde im Januar 2022 erlassen; EN 18031 wurde im August 2024 offiziell veröffentlicht; ab dem 1. August 2025 ist die Erfüllung von EN 18031 Pflichtvoraussetzung für die CE-Zertifizierung vernetzter Produkte wie industrieller Router; ab 2026 verstärkt der EU Cyber Resilience Act (CRA) die Anforderungen weiter und deckt den gesamten Produktlebenszyklus ab, wobei die Bereitstellung einer SBOM zur Herstellerpflicht wird.

Verhältnis von EN 18031 zu anderen Rahmenwerken: EN 18031 ist die gesetzlich verbindliche Baseline für den EU-Markt; IEC 62443-4-2 bietet feinere Fähigkeits-Stufengrade (SL1–SL4) für vertiefende technische Umsetzung; NIST SP 800-82 ist praxisorientierter und gilt für den nordamerikanischen Markt; ISO/IEC 27001 ist ein übergreifendes Managementrahmenwerk, das sich mit gerätespezifischen Standards ergänzt; EU CRA erweitert EN 18031 auf Software und den gesamten Lebenszyklus.

Sicherheitsfähigkeiten, auf die Unternehmen bei der Auswahl industrieller Router achten sollten

Beim Kauf industrieller Router sollten Sicherheitsfähigkeiten nicht allein anhand von Herstellermarketingmaterialien beurteilt werden, sondern durch konkrete technische Kennzahlen und Drittanbieter-Zertifizierungen verifiziert werden.

Authentifizierung: Muss standardmäßig keine allgemeinen Passwörter haben, MFA und Account-Sperrrichtlinien unterstützen; Bonuspunkte für Zertifikatsauthentifizierung und FIDO2/WebAuthn-Unterstützung.

Verschlüsselung: Muss TLS 1.2+ Verwaltungsschnittstellen, IPsec VPN und SSHv2 unterstützen; Bonuspunkte für TLS 1.3 und quantenresistente Algorithmen. Alle Wavetel IoT Produkte unterstützen nativ IPsec, OpenVPN, WireGuard und andere gängige Verschlüsselungstunnel.

Firmware-Sicherheit: Muss Secure Boot und digital signierte Firmware-Updates unterstützen; Bonuspunkte für TPM-Unterstützung und Laufzeit-Firmware-Integritätsprüfung.

Netzwerkisolierung: Muss integrierte Firewall, VLAN und OT/IT-Segmentierung unterstützen; Bonuspunkte für Mikrosegmentierung, DPI auf Anwendungsebene und Datenverkehrs-Visualisierung. Wavetel IoT Router unterstützen die Zusammenarbeit mit industriellen Switches und PoE-Switches für mehrstufige Netzwerkisolationsarchitekturen in Branchen mit strengen Netzwerksegmentierungsanforderungen wie Energie, Fertigung und Schienenverkehr.

Log und Überwachung: Muss Syslog und Login/Konfigurationsänderungs-Logs unterstützen; Bonuspunkte für SIEM-Integration, NetFlow/IPFIX und SNMP Trap. Wavetel IoT unterstützt SNMP, TR069 und RMS-Zentralverwaltung mit Anbindung an gängige SIEM-Plattformen.

Schwachstellenmanagement: Muss regelmäßige Sicherheitsmitteilungen und SBOM bereitstellen; Bonuspunkte für CVE-Datenbankintegration und automatische Schwachstellenbenachrichtigungen.

Compliance-Zertifizierungen: Muss EN 18031/CE-Zertifizierung besitzen; Bonuspunkte für IEC 62443-Zertifizierung und CC EAL-Evaluierung.

Lebenszyklus: Muss eine klare EoL-Richtlinie und sicheren Werksreset unterstützen; Bonuspunkte für klar definierte Sicherheits-Update-Garantiezeiträume (z. B. 10 Jahre). Wavetel IoT bietet Multi-Kanal-Firmware-Fernupgrades (RMS/TR069/SMS) zur sicheren Geräteaktualisierung ohne Betriebsunterbrechung.

Darüber hinaus sind vier besondere Punkte zu beachten: Verlange vom Hersteller eine SBOM; suche in NVD (nvd.nist.gov) nach historischen CVE-Einträgen für das Gerätemodell; verlange EN 18031-Testberichte von unabhängigen Prüflabors (wie TÜV, SGS) statt nur Herstellerselbstdeklarationen; und sende dem Herstellersicherheitsteam eine Test-Schwachstellenanfrage und bewerte die Sicherheitsreife direkt anhand von Reaktionsgeschwindigkeit und Professionalität.

FAQ – Häufig gestellte Fragen

F1: Was ist das Verhältnis zwischen EN 18031 und IEC 62443? Müssen beide erfüllt werden?

Beide haben unterschiedliche Ausrichtungen, ergänzen sich aber. EN 18031 ist eine Marktzulassungsanforderung für den EU-Markt (Regulierungsebene) mit Schwerpunkt auf grundlegenden Gerätesicherheitsfunktionen; IEC 62443 ist ein umfassenderer Standard für industrielle Automatisierungssicherheit, der Systemdesign, Betriebsprozesse und Lieferkettensicherheit abdeckt (technische Ebene). Für in der EU verkaufte industrielle Router ist EN 18031 verpflichtend; eine IEC 62443-Zertifizierung ist ein Marktvorteil und häufig eine Anforderung in industriellen Beschaffungsrichtlinien. Idealerweise sollten beide erfüllt werden.

F2: Wie können kleine und mittelgroße Fertigungsunternehmen die Compliance-Anforderungen für industrielle Router kostengünstig erfüllen?

Eine Priorisierungsstrategie wird empfohlen: Schritt 1: Behebe sofort Hochrisikopunkte (ändere Standardpasswörter, deaktiviere Telnet/HTTP, aktiviere Firewall); Schritt 2: Ersetze im nächsten Beschaffungszyklus durch EN 18031-zertifizierte Produkte; Schritt 3: Nutze Hersteller-Sicherheitskonfigurationsvorlagen und zentralisierte Verwaltungsplattformen zur Kostensenkung. Das RMS-Remote-Management-System von Wavetel IoT unterstützt die Massenverteilung von Sicherheitsrichtlinien und Statusüberwachung für verteilte Standort-Router und kann den Compliance-Management-Aufwand für KMUs erheblich reduzieren.

F3: Braucht ein im internen Netzwerk eingesetzter industrieller Router noch Verschlüsselung?

Ja, interne Netzwerkverschlüsselung ist ebenso notwendig. Ein internes Netzwerk entspricht nicht einer sicheren Umgebung – Insider-Bedrohungen, Lieferanten-Fernzugriff und laterale APT-Penetration können alle Man-in-the-Middle-Angriffe im internen Netzwerk initiieren. Best Practice: Selbst im internen Netzwerk sollte Verwaltungsverkehr über HTTPS/SSH verschlüsselt werden; zwischen kritischen OT-Subnetzen und dem Unternehmensnetzwerk sollten verschlüsselte Tunnel (IPsec) eingesetzt werden; der Zugriff auf Steuergeräte wie SPS sollte über verschlüsselte Sprunghosts erfolgen.

F4: Wie geht man mit Legacy-Industrieroutern um, die nicht zeitnah gepatcht werden können?

Die Strategie des „Virtual Patching" wird empfohlen: Deploye eine industrielle Firewall oder ein Intrusion Prevention System (IPS) vor dem Gerät und verwende Regeln, um Angriffsdatenverkehr auf bekannte Schwachstellen zu blockieren, ohne das Gerät selbst zu modifizieren. Gleichzeitig sollte ein klarer Stilllegungsplan erstellt, das Legacy-Gerät in eine streng isolierte Netzwerkzone versetzt werden mit Verbot des direkten Zugriffs auf OT-Kernnetzwerke, und die Datenverkehrsüberwachung für dieses Netzwerksegment verstärkt werden.

F5: Wie wichtig ist SBOM für die Sicherheit industrieller Router?

SBOM (Software Bill of Materials) ist ein zentrales Werkzeug zur Bewältigung von Lieferkettensicherheitsrisiken. Industrielle Router integrieren typischerweise Dutzende oder Hunderte von Open-Source-Komponenten (wie OpenSSL, BusyBox, Linux-Kernel usw.), und eine Schwachstelle in einer dieser Komponenten kann die Gerätesicherheit gefährden. Mit einer SBOM kann das Sicherheitsteam unmittelbar nach der Veröffentlichung eines neuen CVEs bewerten, ob das Gerät betroffen ist, ohne auf Herstellermitteilungen warten zu müssen. Die EU-CRA-Verordnung hat die SBOM-Bereitstellung zur Herstellerpflicht erklärt, die ab 2026 vollständig in Kraft tritt.

Schlusswort

Die Sicherheit industrieller Router ist kein optionales Feature, sondern das grundlegende Fundament der industriellen digitalen Transformation. Mit der schrittweisen Umsetzung von Vorschriften wie EN 18031 und EU CRA entwickelt sich Sicherheits-Compliance von einem Bonus zu einer Voraussetzung für den Marktzugang.

Für Industrieunternehmen ist jetzt das entscheidende Zeitfenster zum Aufbau systematischer industrieller Cybersecurity-Fähigkeiten. Von der Beschaffung sicherheitskonformer Geräte über die Einrichtung von Zugriffskontroll-Baselines bis hin zum Aufbau kontinuierlicher Überwachungssysteme legt jeder Schritt den Grundstein für den langfristigen sicheren und konformen Betrieb der Anlage.

Wavetel IoT ist tief in der industriellen IoT-Endgerätebranche verwurzelt. Die Produktlinie industrieller Router mit 4G/5G/5G RedCap-Abdeckung (WR143, WR244, WR245, WR254, WR574, WR575 u. a.) integriert nativ VPN-Verschlüsselung, integrierte Firewalls, Multi-Protokoll-Industriekommunikation (Modbus, MQTT) und RMS-Fernverwaltungsfähigkeiten. Die Produkte werden in Branchen eingesetzt, die strenge Anforderungen an Sicherheit und Zuverlässigkeit stellen, wie Energie, intelligente Fertigung, Sicherheitstechnik, Aufzugsüberwachung und ATM-Finanzterminals. Für Informationen zur Entwicklung einer EN 18031-konformen industriellen Netzwerksicherheitsarchitektur auf Basis von Wavetel IoT-Produkten wenden Sie sich bitte an unser Ingenieurteam – wir antworten innerhalb von 24 Stunden.

Aktionsempfehlungs-Checkliste:

Überprüfe sofort die Firmware-Versionen bestehender industrieller Router und vergleiche sie mit bekannten CVEs in der NVD-Datenbank

Ändere die Standardpasswörter aller Geräte und deaktiviere Klartextverwaltungsprotokolle wie Telnet und HTTP

Führe ein Inventar industrieller Router-Assets mit Modell, Firmware-Version, Installationsort und Verantwortlichem

Setze EN 18031-Zertifizierung als Mindestanforderung im nächsten Beschaffungszyklus und verlange SBOM vom Hersteller

Plane OT/IT-Netzwerksegmentierungsmaßnahmen zur logischen Isolierung industrieller Steuernetze vom Unternehmensnetzwerk

Implementiere ein zentralisiertes Log-Management-System, um sicherzustellen, dass Sicherheitsereignisse bei industriellen Routern zeitnah erkannt und beantwortet werden

Kommentare